Website Kena Hack? Cara Mengatasi dan Memulihkan Website yang Diretas

Website Kena Hack: Jangan Panik, Tapi Bertindak Cepat

Cara atasi website kena hack adalah pengetahuan kritis yang semoga tidak pernah Anda butuhkan - tetapi wajib Anda miliki. Mendapati website diretas adalah pengalaman yang mengejutkan dan membuat stres, tetapi kepanikan hanya akan memperburuk keadaan. Setiap menit yang berlalu dengan website yang dikompromikan berpotensi merugikan pengunjung Anda, merusak reputasi bisnis, dan memberikan lebih banyak waktu bagi hacker untuk melancarkan serangan lebih jauh.

Artikel ini memberikan panduan terstruktur dan komprehensif: mulai dari mengenali tanda-tanda website kena hack, langkah-langkah pemulihan darurat, pembersihan menyeluruh, hingga penguatan keamanan agar kejadian serupa tidak terulang. Dengan mengikuti panduan ini secara sistematis, Anda dapat memulihkan website dan melindunginya dengan lebih baik dari sebelumnya.

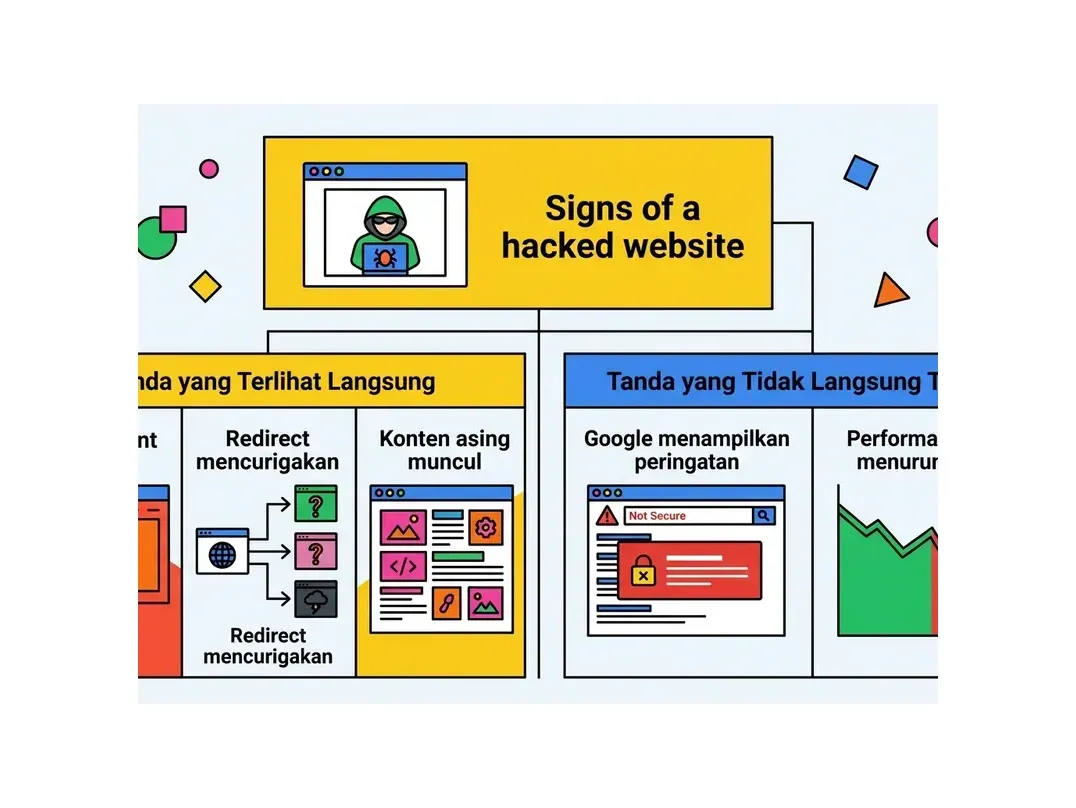

Tanda-Tanda Website Anda Kena Hack

Tidak semua serangan hacking terlihat dramatis. Banyak hacker justru bekerja secara diam-diam agar akses mereka tidak segera terdeteksi. Kenali tanda-tanda berikut:

Tanda yang Terlihat Langsung

- Defacement: Tampilan website berubah total - biasanya diganti dengan pesan hacker, logo kelompok tertentu, atau konten yang tidak ada hubungannya dengan website Anda.

- Redirect mencurigakan: Pengunjung diarahkan ke website lain - biasanya situs judi online, farmasi ilegal, atau website phishing.

- Konten asing muncul: Muncul halaman, posting, atau link yang tidak pernah Anda buat - biasanya konten spam atau link ke website berbahaya.

- Google menampilkan peringatan: Muncul pesan "This site may be hacked" atau "Deceptive site ahead" di hasil pencarian Google.

Tanda yang Tidak Langsung Terlihat

- Performa tiba-tiba menurun drastis: Website menjadi sangat lambat karena server digunakan untuk mengirim spam atau menjalankan script berbahaya.

- Akun admin tidak bisa diakses: Password tiba-tiba tidak berfungsi - hacker mungkin sudah mengubahnya.

- Email masuk ke spam: Email dari domain Anda masuk ke folder spam penerima - tanda server digunakan untuk mengirim email spam.

- File mencurigakan di server: Ada file PHP atau script asing di direktori yang tidak seharusnya mengandung file tersebut.

- Traffic anomali: Lonjakan traffic yang tidak wajar dari sumber tidak dikenal, terutama ke halaman-halaman yang tidak lazim.

- Notifikasi dari hosting provider: Provider hosting mengirimkan peringatan tentang aktivitas mencurigakan atau menangguhkan akun Anda.

Langkah Pertama: Isolasi dan Amankan

Begitu Anda menduga atau mengkonfirmasi website kena hack, langkah pertama adalah membatasi kerusakan lebih lanjut.

1. Segera Aktifkan Mode Maintenance

Tutup akses publik ke website sementara untuk mencegah pengunjung terekspos konten berbahaya dan melindungi reputasi Anda. Di WordPress, Anda bisa menggunakan plugin maintenance mode atau langsung menambahkan kode ke .htaccess:

# Tolak semua akses kecuali IP Anda sendiri Order deny,allow Deny from all Allow from [IP-ANDA]

2. Ubah Semua Password Segera

Ini adalah langkah kritis. Ubah password untuk:

- Akun cPanel / panel hosting

- Akun FTP / SFTP

- Database MySQL (dan perbarui wp-config.php jika WordPress)

- Akun admin WordPress / CMS lainnya

- Email yang terkait dengan domain

- Akun registrar domain

Gunakan password yang kuat: minimal 16 karakter, kombinasi huruf besar/kecil, angka, dan simbol. Gunakan password manager untuk menyimpannya.

3. Buat Backup Kondisi Saat Ini

Meskipun website sedang dalam kondisi terinfeksi, buat backup terlebih dahulu. Backup ini berguna sebagai bukti forensik, referensi untuk melihat file mana yang berubah, dan sebagai opsi terakhir jika proses pembersihan tidak berhasil sempurna.

4. Cabut Akses yang Tidak Dikenal

Periksa dan hapus:

- Akun pengguna admin yang tidak dikenal di WordPress/CMS

- Akun FTP yang tidak Anda buat

- SSH keys yang tidak dikenal (jika menggunakan VPS)

- Aplikasi atau integrasi pihak ketiga yang tidak dikenal

Langkah Kedua: Identifikasi dan Analisis Serangan

Sebelum membersihkan, penting untuk memahami bagaimana hacker masuk dan apa yang telah mereka lakukan. Informasi ini penting untuk memastikan celah keamanan yang sama tidak digunakan lagi setelah pemulihan.

Periksa Log Server

Log server menyimpan catatan semua aktivitas. Di cPanel, akses melalui Metrics → Raw Access Logs. Cari:

- Request POST ke file yang tidak biasa (indikasi file upload berbahaya)

- Akses ke file admin dari IP asing

- Request ke file PHP di direktori upload atau temp

- Aktivitas mencurigakan pada jam-jam tidak biasa

Scan Website dengan Tool Keamanan

Gunakan satu atau beberapa tool berikut untuk mengidentifikasi file yang terinfeksi:

- Sucuri SiteCheck (sitecheck.sucuri.net) - Scan gratis dari luar, cek blacklist, dan deteksi malware umum

- Wordfence (plugin WordPress gratis) - Scan mendalam termasuk perbandingan dengan file WordPress resmi

- MalCare - Scan otomatis dan deteksi malware yang tersembunyi

- VirusTotal - Upload file mencurigakan untuk dianalisis dengan lebih dari 70 antivirus engine

Periksa File yang Baru Dimodifikasi

Hacker biasanya memodifikasi file yang sudah ada atau menambahkan file baru. Temukan file yang dimodifikasi dalam 30 hari terakhir via SSH:

find /home/username/public_html -mtime -30 -type f -name "*.php" | sort

Atau via cPanel File Manager dengan mengurutkan file berdasarkan tanggal modifikasi terbaru.

Langkah Ketiga: Pembersihan Menyeluruh

Opsi A: Restore dari Backup Bersih

Jika Anda memiliki backup dari waktu sebelum website diretas (dan Anda tahu kapan tepatnya serangan terjadi), ini adalah opsi tercepat dan terpercaya. Proses restore:

- Login ke cPanel → Backup Wizard atau JetBackup

- Pilih backup dari tanggal sebelum serangan

- Restore file website dan database

- Setelah restore, segera ubah semua password (langkah 2 di atas)

- Tutup celah keamanan yang memungkinkan serangan terjadi sebelum membuka akses publik

Opsi B: Pembersihan Manual

Jika tidak ada backup bersih, Anda perlu membersihkan secara manual. Ini lebih memakan waktu tetapi bisa dilakukan:

Untuk WordPress:

- Download WordPress segar: Unduh versi terbaru dari WordPress.org dan upload semua file core (kecuali wp-content dan wp-config.php) untuk menggantikan file yang mungkin termodifikasi

- Scan dan bersihkan wp-content: Periksa setiap plugin dan tema - bandingkan dengan versi resmi dari WordPress.org. Hapus plugin dan tema yang tidak aktif atau tidak dikenal

- Periksa database: Buka phpMyAdmin, periksa tabel wp_posts untuk konten spam tersembunyi, tabel wp_users untuk akun admin asing, dan tabel wp_options untuk URL redirect berbahaya

- Bersihkan file uploads: Folder wp-content/uploads seharusnya hanya berisi gambar dan media - hapus semua file .php, .js, atau .html yang mencurigakan

Tanda-tanda kode berbahaya yang umum ditemukan:

// Tanda-tanda umum malware PHP:

eval(base64_decode(...))

eval(gzinflate(...))

eval(str_rot13(...))

assert(base64_decode(...))

preg_replace('/.*/e', ...)

$_POST['cmd'] // webshell backdoor

system($_GET['cmd']) // remote code execution

Cari kode-kode seperti di atas menggunakan fitur pencarian di cPanel File Manager atau via SSH dengan perintah grep.

Bersihkan Database dari Injeksi

SQL injection seringkali meninggalkan kode berbahaya dalam database. Cari di phpMyAdmin menggunakan query:

SELECT * FROM wp_posts WHERE post_content LIKE '%eval(%'; SELECT * FROM wp_posts WHERE post_content LIKE '%base64_decode(%'; SELECT * FROM wp_options WHERE option_value LIKE '%eval(%';

Hapus atau bersihkan konten yang mengandung kode berbahaya tersebut.

Langkah Keempat: Verifikasi dan Buka Kembali Akses

Sebelum membuka kembali akses publik ke website, lakukan verifikasi menyeluruh:

- Jalankan scan keamanan ulang dengan Sucuri SiteCheck atau Wordfence untuk memastikan tidak ada malware yang tersisa

- Uji semua fungsionalitas website: form, checkout (jika ada), login, dan halaman-halaman utama

- Periksa apakah website masuk dalam blacklist Google menggunakan Google Search Console (Security Issues report)

- Jika ada peringatan di Google, ajukan request review setelah website bersih

- Aktifkan kembali mode publik website

Lapor ke Google dan Ajukan Review

Jika Google sudah menandai website Anda dengan peringatan keamanan, Anda perlu meminta review setelah website bersih:

- Login ke Google Search Console

- Pilih property website Anda

- Buka Security & Manual Actions → Security Issues

- Pelajari jenis masalah yang dilaporkan Google

- Klik Request a Review setelah masalah diperbaiki

- Jelaskan secara rinci langkah-langkah yang sudah dilakukan

Proses review Google biasanya memakan waktu beberapa hari hingga 2 minggu. Selama masa ini, website Anda mungkin masih menampilkan peringatan di hasil pencarian.

Langkah Kelima: Penguatan Keamanan Pasca-Pemulihan

Ini adalah bagian yang paling penting dan sering diabaikan. Website yang baru saja dipulihkan tanpa penguatan keamanan adalah target empuk untuk diretas lagi.

1. Update Semua Komponen

Update WordPress core, semua plugin, dan semua tema ke versi terbaru. Sebagian besar serangan hacking mengeksploitasi celah keamanan di versi lama yang sudah diketahui publik.

2. Hapus Komponen yang Tidak Diperlukan

Setiap plugin dan tema yang tidak aktif adalah potensi celah keamanan. Hapus, jangan hanya nonaktifkan. Ini juga berlaku untuk instalasi WordPress lama yang mungkin ada di subdirektori.

3. Pasang Plugin Keamanan

Untuk WordPress, install salah satu plugin keamanan berikut:

- Wordfence Security - Firewall, malware scanner, dan brute force protection

- Sucuri Security - Monitoring aktivitas, scanning, dan hardening

- iThemes Security - Lebih dari 30 cara untuk mengamankan WordPress

4. Aktifkan Two-Factor Authentication (2FA)

2FA memastikan bahwa bahkan jika password Anda bocor, hacker tetap tidak bisa login tanpa kode verifikasi kedua. Aktifkan 2FA untuk akun cPanel, WordPress admin, dan semua akun penting lainnya.

5. Batasi Percobaan Login (Brute Force Protection)

Blokir IP yang gagal login terlalu banyak kali. Di WordPress, plugin Wordfence atau Login Lockdown bisa melakukan ini secara otomatis. Di cPanel, aktifkan cPHulk Brute Force Protection.

6. Sembunyikan Halaman Login WordPress

URL login default WordPress (/wp-admin dan /wp-login.php) adalah target utama serangan brute force. Ubah URL login ke sesuatu yang tidak mudah ditebak menggunakan plugin WPS Hide Login.

7. Implementasikan Web Application Firewall (WAF)

WAF memfilter traffic berbahaya sebelum mencapai server Anda. Opsi terbaik yang mudah diimplementasikan:

- Cloudflare (Free): WAF dasar, proteksi DDoS, dan CDN sekaligus - gratis untuk penggunaan dasar

- Cloudflare Pro: WAF lebih canggih dengan aturan keamanan yang lebih banyak

- Sucuri Firewall: WAF khusus website dengan fokus keamanan tinggi

8. Perkuat Konfigurasi Server via .htaccess

Tambahkan aturan keamanan berikut ke file .htaccess:

# Blokir akses ke file sensitif

<FilesMatch "^(wp-config\.php|xmlrpc\.php|\.htaccess)$">

Order allow,deny

Deny from all

</FilesMatch>

# Cegah eksekusi PHP di folder uploads

<Directory "/wp-content/uploads">

<FilesMatch "\.php$">

Order allow,deny

Deny from all

</FilesMatch>

</Directory>

# Nonaktifkan directory listing

Options -Indexes

# Blokir user agent berbahaya yang umum

<IfModule mod_rewrite.c>

RewriteCond %{HTTP_USER_AGENT} (havij|libwww-perl|wget|python|nikto|curl|scan|java|winhttp) [NC,OR]

RewriteCond %{HTTP_USER_AGENT} (%0A|%0D|%27|%3C|%3E|%00) [NC]

RewriteRule .* - [F,L]

</IfModule>

Tabel Tipe Serangan, Tanda, dan Cara Mengatasinya

| Tipe Serangan | Tanda Utama | Cara Mengatasi |

|---|---|---|

| Defacement | Tampilan website berubah total | Restore dari backup / upload ulang file |

| Backdoor / Webshell | File PHP asing di server | Scan dengan Wordfence / hapus file berbahaya |

| SEO Spam Injection | Halaman spam di Google / link judi di konten | Bersihkan database / request review Google |

| Redirect Malware | Pengunjung diarahkan ke situs lain | Bersihkan .htaccess / periksa wp_options |

| Brute Force Login | Log banyak percobaan login gagal | Aktifkan login lockout / ubah URL login |

| SQL Injection | Data database berubah / konten asing | Bersihkan database / gunakan prepared statements |

| Phishing Page | Halaman login palsu bank/PayPal di server | Hapus halaman / laporkan ke Google Safe Browsing |

FAQ: Pertanyaan Umum tentang Website Kena Hack

Apa yang harus dilakukan pertama kali saat website kena hack?

Langkah pertama: aktifkan mode maintenance untuk menutup akses publik, lalu segera ubah semua password (cPanel, FTP, database, WordPress admin). Jangan langsung membersihkan file sebelum membuat backup kondisi saat ini sebagai bukti forensik. Setelah itu baru lakukan diagnosis dan pembersihan secara sistematis.

Berapa lama proses pemulihan website yang kena hack?

Tergantung tingkat keparahan serangan. Jika ada backup bersih, proses restore bisa selesai dalam 30–60 menit. Pembersihan manual tanpa backup bisa memakan waktu beberapa jam hingga beberapa hari untuk website besar. Jika Google sudah menandai website, proses review bisa memakan waktu 3–14 hari kerja.

Apakah saya perlu memberitahu pengunjung bahwa website kena hack?

Jika website menyimpan data pribadi pengunjung dan data tersebut mungkin diakses oleh hacker, Anda memiliki kewajiban etis - dan di beberapa konteks, kewajiban hukum - untuk memberitahu pengguna yang terdampak. Jika website hanya berisi konten informasi tanpa data pengguna, pemberitahuan formal tidak wajib tetapi merupakan praktik transparansi yang baik.

Apakah hosting provider bertanggung jawab jika website kena hack?

Bergantung pada konteks. Jika serangan terjadi karena kelemahan di infrastruktur hosting provider sendiri, mereka bertanggung jawab. Namun sebagian besar kasus website kena hack terjadi karena kelemahan di sisi pemilik website: plugin tidak diupdate, password lemah, atau penggunaan tema dari sumber tidak resmi. Provider bertanggung jawab atas keamanan server; pemilik website bertanggung jawab atas keamanan aplikasinya.

Bagaimana cara mencegah website kena hack di masa depan?

Langkah pencegahan utama: selalu update CMS, plugin, dan tema; gunakan password kuat dan unik; aktifkan two-factor authentication; pasang WAF atau plugin keamanan; buat backup rutin di lokasi terpisah; batasi jumlah plugin; hapus plugin dan tema yang tidak digunakan; dan monitor log aktivitas secara berkala.

Apakah perlu melaporkan kasus hacking ke pihak berwajib?

Untuk serangan berskala kecil, pelaporan ke pihak berwajib jarang memberikan hasil signifikan. Namun jika menyebabkan kerugian finansial besar atau kebocoran data sensitif pelanggan, melaporkan ke BSSN (Badan Siber dan Sandi Negara) atau Polri Siber patut dipertimbangkan. Simpan semua bukti: log server, screenshot, dan informasi teknis.

Mengapa WordPress lebih sering menjadi target hacking?

WordPress digunakan oleh lebih dari 43% website di internet - satu teknik bisa digunakan untuk menyerang jutaan website sekaligus. Faktor lain: banyak pengguna tidak mengupdate secara rutin, menggunakan plugin/tema dari sumber tidak resmi, atau menggunakan password yang lemah. WordPress sendiri cukup aman jika dikonfigurasi dan dipelihara dengan benar.

Baca Juga:

Kesimpulan

Website kena hack adalah situasi serius tetapi dapat diatasi jika ditangani dengan cepat dan sistematis. Kunci keberhasilan adalah: bertindak cepat untuk membatasi kerusakan, diagnosis yang akurat untuk memahami apa yang terjadi, pembersihan menyeluruh untuk menghapus semua jejak serangan, dan yang paling penting - penguatan keamanan yang komprehensif agar kejadian serupa tidak terulang.

Cara atasi website kena hack yang terbaik sebenarnya adalah pencegahan: backup rutin, update berkala, password kuat, dan monitoring aktif. Dengan membangun kebiasaan keamanan yang baik sejak awal, Anda tidak hanya melindungi website Anda sendiri tetapi juga melindungi data dan kepercayaan pengunjung yang menggunakan layanan Anda. Di HostingEkspres, kami menyediakan hosting dengan proteksi keamanan berlapis, backup otomatis harian, dan dukungan teknis siap membantu jika Anda menghadapi insiden keamanan.

Artikel Terkait

Panduan Lengkap Keamanan Website: Lindungi Bisnis Online Anda

Jaga keamanan website Anda dari ancaman siber. Pelajari panduan lengkap, tips praktis, dan rekomendasi terbaik untuk melindungi data dan reputasi online Anda. Penting untuk bisnis!

Baca Selengkapnya →Cara Mengamankan Website dari Hacker: 12 Langkah Wajib 2026

Panduan lengkap cara mengamankan website dari hacker, malware, dan serangan siber. 12 langkah wajib yang harus diterapkan setiap pemilik website untuk melindungi data dan reputasi bisnis.

Baca Selengkapnya →Cara Backup Website: Panduan Lengkap Melindungi Data Anda

Panduan lengkap cara backup website WordPress dan non-WordPress. Metode backup manual, otomatis, tools terbaik, dan jadwal backup yang direkomendasikan.

Baca Selengkapnya →SSL Certificate: Jaminan Keamanan & Kepercayaan Website Anda

Pelajari apa itu SSL certificate, jenis, cara kerja, dan mengapa penting untuk keamanan website serta SEO. Amankan situs Anda sekarang!

Baca Selengkapnya →Butuh Hosting untuk Website Anda?

Dapatkan hosting cepat, aman, dan terpercaya dengan harga terjangkau. Gratis domain, SSL, dan support 24/7.

Jangan Ketinggalan Promo!

Subscribe newsletter kami dan dapatkan diskon hingga 50% untuk pembelian pertama kamu.

Gratis, tanpa spam. Bisa unsubscribe kapan saja.